Федор Земсков,Руководитель разработки

Федор Земсков,Руководитель разработки Эффективные методы защиты от DDoS-атак в 2023 году

С каждым годом DDoS-атаки становятся все более распространенными, а уровень их сложности и мощности увеличивается в геометрической последовательности. Бизнесу важно принимать меры по защите своих сайтов от этих системных атак, ведь они приводят к значительным финансовым потерям и ухудшению репутации компании. В этой статье мы поговорим о методах защиты от DDoS-атак, а также разберемся в том, что это такое и кому нужно нападать на обычный сайт.

Разбираемся, что такое DDoS-атаки

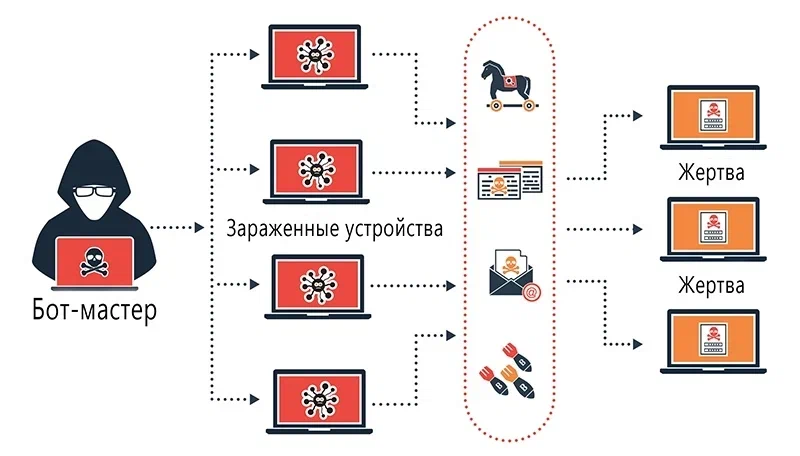

DDoS-атаки (образовано от англ. Distributed Denial of Service) - это нападения на сайт или целую компьютерную сеть. Хакер одновременно отправляет огромное количество запросов на сервер, чтобы произошла перегрузка системы и сайт стал не способен функционировать и отвечать на запросы пользователей. Осуществляется это с помощью множества ботнетов, так называются устройства, с которых происходит нападение. Некоторые хакеры используют ботнеты, которые могут включать сотни тысяч устройств: компьютеры, маршрутизаторы, камеры и другие, которые могут быть заражены вредоносными программами. Многие люди даже не знают о том, что их зараженные устройства ведут двойную жизнь и нападают на чьи-то сайты. Все эти ботнеты одновременно отправляют запросы на сайт, перегружая его. Ведь чем больше запросов отправляется на целевую систему, тем меньше ресурсов она имеет для обработки запросов. Не сложно догадаться, что приводит это к задержкам, падению производительности сайта и в конечном итоге к полному отказу в обслуживании. Кроме того, DDoS-атаки могут также использоваться для скрытого доступа к конфиденциальной информации, в том числе личным данным клиентов, финансовой информации и другой конфиденциальной информации, что повышает риск нарушения безопасности и угрозу для бизнеса.

Зачем хакерам устраивать DDoS-атаки

Существует множество причин, почему злоумышленники могут устраивать DDoS-атаки:

Коммерческая выгода: Хакеры могут нападать на сайты, чтобы потребовать деньги от жертвы в обмен на прекращение атаки. Жертва может согласиться заплатить, чтобы вернуть сайт или сервис в работу, ведь каждая секунда неработоспособности сайта - это потеря денег.

Происки конкурентов: Хакеров могут нанять ваши конкуренты, чтобы провести DDoS-атаку на ваш сайт и повредить репутацию компании. Это может быть особенно эффективно для злоумышленников, если вы предоставляете услуги онлайн, владеете интернет-магазином, или сайтом с онлайн-играми.

Развлечение для хакеров: некоторые “злые” программисты нападают на сайты, чтобы посмотреть, насколько мощной может быть их атака или для того, чтобы получить удовольствие от нанесения ущерба другим людям.

Политические цели: В условиях политической напряженности между странами могут применяться разные методы, чтобы ослабить противников и получить конфиденциальную информацию. DDoS-атаки в этом случае - способ заблокировать сайты государственных органов, а также устроить кибершпионаж.

Конечно, DDoS-атаки являются незаконными и могут привести к серьезным последствиям для хакеров, включая уголовное преследование и судебные разбирательства. Однако даже такие крупные компании, как Google и Яндекс, на которые в свое время были совершены атаки, так и не смогли найти тех, кто их запускал.

Известные примеры DDoS-атак

DDoS-атаки очень распространены, от них страдают не только рядовой бизнес, но и крупные компании-гиганты. Мы подобрали список самых крупных нападений на сайты и сервисы известных всем компаний.

Атака на GitHub

Произошла она в марте 2015 года, однако все еще считается одной из самых масштабных DDoS-атак, которые когда-либо были зафиксированы. Штурм сайта длился почти 6 дней, а в ходе атаки был задействован огромный ботнет, который генерировал до 1,35 Тбит/секунду трафика. Зачем злоумышленники выбрали GitHub? Для тех, кто не в курсе, GitHub - крайне популярный ресурс, предназначенный для хранения и совместного использования кода. Этим сайтом пользуются разработчики со всего мира. В результате атаки разработчики не могли получить доступ к ресурсы, что привело к серьезным проблемам в компаниях, которые хранили на GitHub свой код. Злоумышленники так и не были найдены, однако есть предположения, что могли быть замешаны правительственные организации, которые преследовали цели контроля и наблюдения за различными интернет-ресурсами. GitHub смог восстановить работу своей платформы после атаки, но это было не просто. Компания использовала различные меры защиты, включая сотрудничество с провайдерами, чтобы обеспечить доступность своих услуг. Также были приняты меры для улучшения защиты от будущих атак.

Атака Google в 2017

В 2017 году таким же образом пострадал Google. Целых 6 минут не работали такие сервисы компании, как Gmail, Google Drive, Google Maps, YouTube и другие. Атака была осуществлена при помощи ботнета Mirai, который состоял из устройств IoT (Интернет вещей), в них входили умные телевизоры, маршрутизаторы и видеокамеры. Атакующие использовали уязвимости в этих устройствах, чтобы захватить над ними контроль и использовать их для нападения на Google. Злоумышленники использовали технику, известную как HTTP-flood, которая заключается в отправке большого количества запросов на серверы компании. При этом запросы направляются на конкретные уязвимые точки, что приводит к перегрузке серверов и, в результате, к снижению доступности сервисов. Google сообщил, что ситуация была под контролем через несколько часов после начала атаки, и что данные пользователей не пострадали. После проведения расследования было установлено, что атака на Google была частью серии атак на интернет-провайдеров и другие крупные компании в США и Европе. Ответственность за атаку взяла на себя группа хакеров, но их личности не были раскрыты.

Атака Яндекс 2021

В начале 2021 года Яндекс стал жертвой DDoS-атаки, которая началась 5 февраля и продолжалась несколько дней. По данным Яндекса, атака была масштабной и охватила большое количество IP-адресов, расположенных в России и за рубежом. Она была направлена на один из основных сервисов Яндекса - Директ, который предоставляет услуги контекстной рекламы. DDoS-атака привела к снижению производительности и недоступности сервиса для многих пользователей. Яндекс сообщил, что успешно справился с атакой благодаря применению технических мер защиты, таких как фильтрация трафика и распределение нагрузки. Однако злоумышленники так и не были найдены.

Как понять, что вас атакуют?

Чтобы понять, что на ваш сайт была совершена DDoS-атака, необходимо обратить внимание на несколько признаков. Во-первых, возможно, вы заметили резкий всплеск трафика на ваш сайт, который необоснован и не связан с проведением каких-либо мероприятий или рекламной кампании. Во-вторых, если вы просмотрите журналы сервера, вы можете заметить, что на ваш сайт приходит много запросов с одних и тех же IP-адресов. Кроме того, вы можете заметить, что ваш сайт стал работать намного медленнее или даже перестал отвечать на запросы, что может быть связано с тем, что сервер перегружен запросами.

Классификация DDoS-атак

DDoS-атаки можно классифицировать подобным образом: По уровню OSI (Open System Interconnection):

Сетевые атаки - это когда злоумышленники используют множество ботнетов для одновременной отправки колоссального количества запросов к целевому серверу или сети. Эти запросы создают такую большую нагрузку на систему, что она не может обработать все запросы и перестает отвечать на легитимный трафик, что приводит к отказу обслуживания.

Транспортные атаки направлены на нарушение работы протоколов транспортного уровня OSI модели, таких как TCP (Transmission Control Protocol) и UDP (User Datagram Protocol). В результате таких атак возникает перегрузка канала связи, что может привести к замедлению или полному отказу работы сети и приложений, использующих эти протоколы. Для проведения транспортной DDoS-атаки злоумышленник может использовать различные методы, например, фрагментирование пакетов, изменение портов назначения и исходного адреса, а также симуляция TCP-сессий. Все это может привести к тому, что сетевые ресурсы и приложения не смогут обрабатывать корректно трафик, который поступает на них.

DDoS-атаки на уровне приложений, также известные как атаки на прикладной уровень, представляют собой попытку перегрузить сервер, отправляя ему множество запросов на выполнение дорогостоящих операций. Цель таких атак - заставить сервер тратить ресурсы на обработку этих запросов вместо реагирования на запросы от настоящих пользователей. Например, атакующий может отправить серверу множество запросов на авторизацию, создание новых аккаунтов или поиск, что приведет к тому, что сервер начнет тратить большое количество ресурсов на обработку этих запросов, и в результате, настоящие пользователи не смогут получить доступ к ресурсам, которые они запрашивают.

Также DDoS-атаки можно классифицировать по способу воздействия:

Флуд-атаки (или атаки на перегрузку) - это DDoS-атаки, при которых на целевой ресурс направляется большое количество запросов, которые затрудняют или блокируют доступ к ресурсу обычным пользователям.

Атаки на уязвимости - это DDoS-атаки, при которых злоумышленник использует уязвимости в программном обеспечении или операционной системе целевого ресурса для запуска вредоносного кода и дальнейшего уничтожения или контроля над ресурсом.

Атаки на ресурсы - это DDoS-атаки, при которых злоумышленник пытается израсходовать ресурсы (например, процессорное время или память) целевого ресурса, что приводит к его замедлению или блокировке. Эти атаки часто используются для вымогательства денег с компании.

Методы защиты от DDoS-атак

DDoS-атаки могут серьезно повлиять на работу веб-сайта, сервера или сети. Хотя справиться с ними самостоятельно может быть сложно, существуют несколько методов защиты от DDoS-атак, которые можно попробовать. О них мы расскажем дальше.

Как обезопасить себя от распределенных атак заранее?

Защитить сайт от распределенных атак заранее можно следующими способами:

Составить план уязвимых мест в инфраструктуре, который позволит определить, где могут возникнуть наиболее вероятные атаки.

Закрыть доступ к базе данных, оставив открытыми только адреса и сети, которым можно доверять. Это поможет защитить данные, которые хранятся на серверах.

Настроить постоянный мониторинг трафика, который позволит быстро выявлять аномальные запросы и блокировать их.

Разграничить ресурсы, чтобы они были доступны только тем пользователям, которые имеют на это права. Это поможет предотвратить утечку данных или повреждение ресурсов.

Использовать специализированные решения для защиты от DDoS-атак, которые могут обнаруживать и блокировать вредоносный трафик.

Проводить регулярные тесты на нападение, чтобы проверить, насколько защищена система от атак и обновлять систему защиты в соответствии с новыми угрозами.

10 методов защиты сайта от DDoS-атак

Надежный хостинг-провайдер

Выбор надежного хостинг провайдера может быть одним из методов защиты серверов от DDoS-атак. Хороший хостинг провайдер предоставляет услуги по защите, использует современное оборудование и мониторинговые системы для обнаружения и пресечения нападений. Кроме того, надежный хостинг провайдер должен иметь достаточную пропускную способность, чтобы справиться с высоким трафиком во время DDoS-атаки, а также должен предоставлять инструменты для мониторинга трафика и анализа потенциальных угроз. При выборе хостинг провайдера стоит обращать внимание на его репутацию, наличие рекомендаций и отзывов от других пользователей, а также на уровень поддержки и технической помощи в случае возникновения проблем. Стоит убедиться и в наличии резервных копий данных и возможности быстрого восстановления в случае сбоев или атак.

Строгий доступ

Для обеспечения строгого доступа можно использовать такие меры, как установка сложных паролей и нескольких уровней доступа к серверам. Например, можно настроить доступ только для сотрудников, у которых есть соответствующие права. Кроме того, следует обеспечить непрерывный мониторинг доступа и своевременно удалить из базы тех, кто уволился.

VPN, CDN и фаервол в помощь

VPN может помочь защитить серверы от DDoS-атак, скрывая IP-адрес сервера и перенаправляя трафик через удаленный сервер. Это может снизить нагрузку на сервер, уменьшить вероятность атаки и обеспечить безопасное подключение сотрудников к сети. CDN (сеть доставки контента) может использоваться для распределения нагрузки и защиты серверов от нападений. Контент копируется на несколько серверов, расположенных по всему миру, что позволяет снизить нагрузку на каждый сервер и защитить их от атак. Фаервол - это средство защиты сети, которое фильтрует входящий и исходящий трафик, блокирует нежелательные соединения и ограничивает доступ к ресурсам сети. Фаервол может использоваться для блокировки атакующих IP-адресов и фильтрации трафика, что может снизить нагрузку на серверы и уменьшить риск нападений.

Очищенный кэш DNS

При DDoS-атаке хакеры могут перегрузить DNS-серверы огромным количеством запросов, которые могут затопить сервер, что приведет к отказу в обслуживании сервера. После этого пользователи не смогут получить доступ к сайту. Чтобы защититься от таких атак, можно использовать очищенный кэш DNS. Он позволяет сохранять информацию об IP-адресах внутри сети, что позволяет избежать обращения к DNS-серверу при каждом запросе. Кроме того, кэш DNS позволяет уменьшить время ожидания ответа на запросы пользователей. Для защиты от DDoS-атак на DNS-серверы также используется DNS Response Rate Limiting. Этот метод позволяет ограничить количество ответов на запросы от конкретного IP-адреса в определенный период времени. Если количество запросов от одного IP-адреса превышает установленный лимит, DNS-сервер может перестать отвечать на запросы от этого IP-адреса на определенный период времени.

Капча на всех формах

Капча - это механизм защиты, который требует от пользователя решения простой задачи, чтобы убедиться, что он - человек, а не бот. Размещение капчи на всех формах на сайте может помочь предотвратить автоматические запросы, которые могут привести к DDoS-атаке. Это особенно важно для форм, которые могут быть использованы для отправки большого количества данных, таких как формы регистрации пользователей или формы отправки комментариев. Хотя капча не является идеальным методом защиты от DDoS-атак, она может помочь уменьшить количество запросов, приходящих на сервер, и защитить сайт от некоторых типов атак.

Резервные ресурсы

Компания может располагать несколькими серверами в разных частях мира, каждый из которых может обрабатывать запросы от пользователей. Если один из серверов становится недоступным из-за хакеров, пользователи автоматически переходят на другой сервер, что позволяет поддерживать работоспособность сайта и минимизировать влияние атаки на пользователей. Кроме того, возможность быстро масштабировать производительность серверов - это еще один важный метод защиты. Например, компания может использовать облачные сервисы, которые позволяют быстро масштабировать производительность серверов в зависимости от нагрузки на сайт.

Фильтрация входящего трафика

Она позволяет идентифицировать и отбрасывать трафик, поступающий на серверы от злоумышленников. Существует несколько способов фильтрации входящего трафика: Блокирование по IP-адресу. Если известен IP-адрес злоумышленника, можно заблокировать его на уровне сети. Это поможет предотвратить доступ к серверам и, следовательно, защитить сайт от DDoS-атак. Фильтрация по портам. Отбрасывание трафика, который идет на закрытые порты, может помочь избежать атак на уязвимые сервисы. Использование сетевых устройств с функциями фильтрации трафика, например, межсетевых экранов (firewalls). Они позволяют настраивать правила для отбрасывания трафика с определенных IP-адресов или портов. Использование облачных сервисов. Некоторые провайдеры предоставляют облачные сервисы, которые позволяют фильтровать входящий трафик на уровне провайдера еще до того, как он достигнет серверов клиента.

Выбор оптимальной конфигурации защиты от DDoS-атак

Выбор оптимальной конфигурации защиты от DDoS-атак зависит от нескольких факторов, включая тип бизнеса, доступность ресурсов и технических знаний, а также потенциальных угроз. Если вы имеете малый бизнес, то вероятность того, что вы станете целью DDoS-атак, может быть низкой. В этом случае настройка базовой защиты, такой как использование файервола и фильтрация трафика, может быть достаточным. Однако, если вы управляете более крупным бизнесом, который зависит от постоянной работы вашего сайта, то следует рассмотреть более продвинутые методы защиты. Это может включать в себя использование DDoS-защищенного хостинга, настройку CDN, VPN, использование специализированных устройств, таких как DDoS-защищенные аппаратные решения и т.д. При выборе методов защиты, важно учитывать не только эффективность, но и стоимость, и доступность ресурсов. Например, услуги по защите от DDoS-атак могут быть достаточно дорогими, поэтому необходимо рассчитать, насколько критична защита для вашего бизнеса и сколько вы готовы потратить на нее. В целом, выбор оптимальной конфигурации защиты от DDoS-атак должен основываться на комплексном анализе угроз и доступности ресурсов. Если у вас нет необходимых технических знаний, то рекомендуется обратиться к специалистам.

Бросьте трафик в черную дыру

Бросить трафик в черную дыру (Blackholing) - это метод защиты от DDoS-атак, который используется в случае, когда все другие методы не справляются с огромным объемом трафика. Суть его заключается в том, что трафик перенаправляется на несуществующий адрес или в пустоту (черную дыру), где он просто исчезает без воздействия на целевой сервер. Чтобы реализовать Blackholing, необходимо настроить маршрутизаторы в сети провайдера интернет-услуг. Маршрутизатор должен быть настроен на перенаправление трафика на несуществующий адрес или в некоторые специальные адреса, которые могут быть использованы для этой цели. Эти адреса называются сетями Blackhole или Null Routing. Преимуществом использования метода Blackholing является его простота и относительно низкая стоимость. Однако он не является идеальным решением, так как весь трафик, в том числе и легитимный, будет отброшен, что может привести к потере данных и времени на их повторную передачу. Кроме того, если хакер знает, что его атака перенаправляется в черную дыру, он может изменить тактику и направить атаку на другие уязвимые места.

Профессиональная защита

Профессиональная защита от DDoS-атак может быть достаточно дорогой, но это обеспечивает наивысший уровень защиты от всех типов DDoS-атак. Один из главных преимуществ профессиональной защиты - обеспечение постоянного мониторинга сетевого трафика, что позволяет быстро обнаруживать и реагировать на нападение. Профессиональные системы защиты могут обеспечивать высокий уровень фильтрации трафика и использовать различные методы, такие как машинное обучение и анализ поведения трафика для обнаружения и блокирования атак. Также профессиональные услуги по защите от DDoS-атак обычно включают круглосуточную техническую поддержку и экспертную помощь в экстренном случае. Компании, предоставляющие профессиональную защиту также могут предоставлять отчеты о производительности и аналитику для обеспечения максимальной эффективности защиты.

DDoS-атаки могут нанести серьезный ущерб бизнесу, поэтому необходимо принимать меры по их предотвращению. Некоторые из методов защиты, такие как строгий доступ, очищенный кэш DNS, выбор надежного хостинг-провайдера, капча на всех формах и фильтрация входящего трафика, могут быть реализованы самостоятельно. Однако, профессиональная защита может предоставить более широкий спектр методов и дополнительные возможности мониторинга и реагирования на атаки. При выборе способов защиты от DDoS-атак необходимо оценить риски в зависимости от типа бизнеса и ресурсов. В любом случае, важно быть настороже и принимать меры по предотвращению DDoS-атак, чтобы не столкнуться с серьезными проблемами в будущем.